buuctf-misc-1

本文最后更新于:2021年6月7日 晚上

另外一个世界

图片最后有一串2进制字符串。

flag{koekj3s}

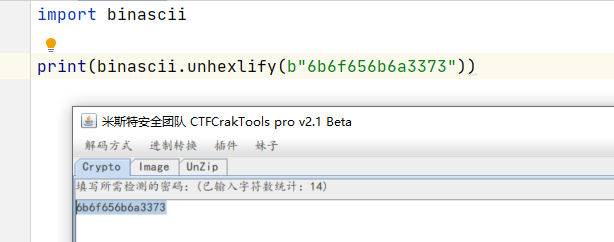

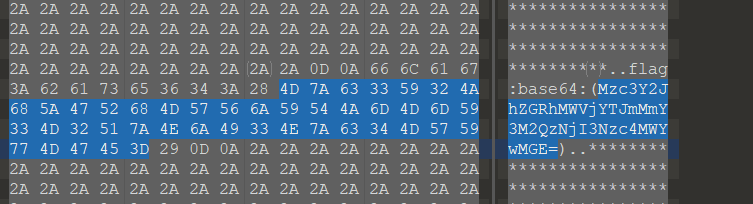

隐藏的钥匙

base64解码:

flag{377cbadda1eca2f2f73d36277781f00a}

假如给我三天光明

得到盲文,

kmdonowg

解压得到音频,发现莫斯密码。

-.-. - ..-. .– .–. . .. —– —.. –… …– ..— ..–.. ..— …– -.. –..

解密得到flag:flag{wpei08732?23dz}

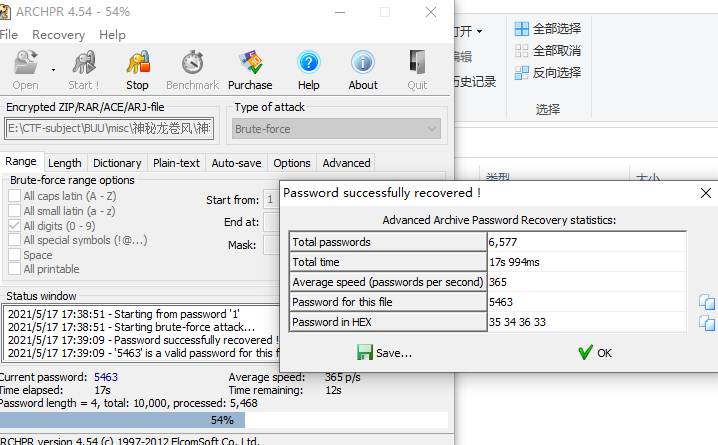

神秘龙卷风

爆破,

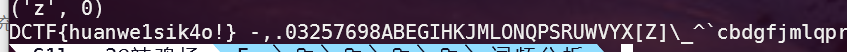

brainfuck解密。

flag{e4bbef8bdf9743f8bf5b727a9f6332a8}

第四扩展FS

foremost分离出压缩包,文件属性中备注有密码,然后词频分析。

flag{huanwe1sik4o!}

shredder

Sudoku

42.tar.xz

1 | |

flag{04ebb0d6a87f9771f2eea4dce5b91a85e7623c13301a8007914085a91b3ca6d9}

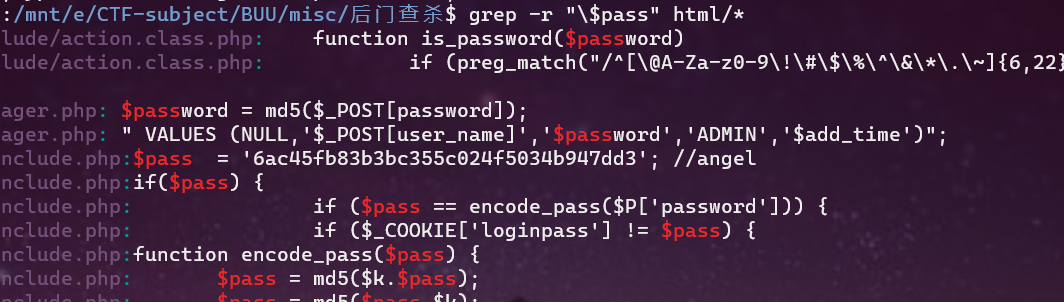

后门查杀

flag{6ac45fb83b3bc355c024f5034b947dd3}

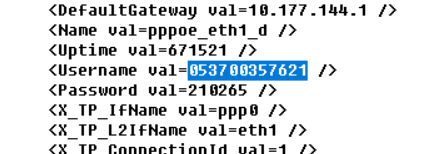

荷兰宽带数据泄露

路由器数据,使用RouterPassView打开

用户名为flag。

flag{053700357621}

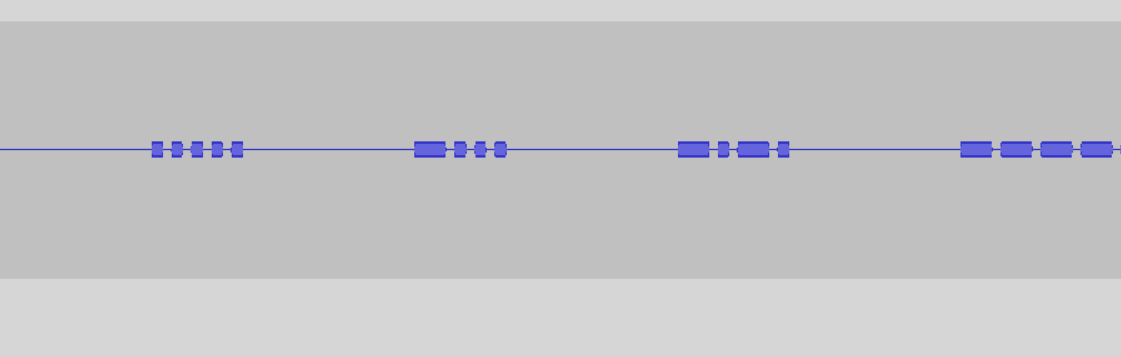

来首歌吧

摩斯密码

flag{5BC925649CB0188F52E617D70929191C}

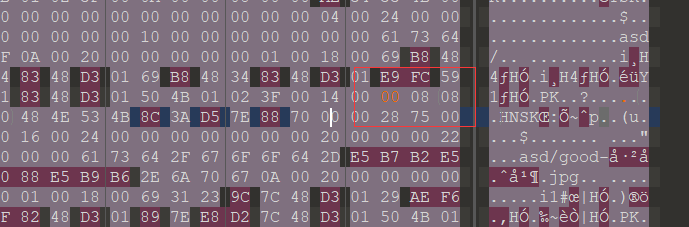

数据包中的线索

筛选HTTP流,得到base64编码,进行解码,得到jpg文件,打开显示flag。

flag{209acebf6324a09671abc31c869de72c}

九连环

伪加密,

得到一张图片和一个压缩包,压缩包密码应该在图片中。

使用steghide extract -sf good.jpg 得到txt文件。

压缩包密码为bV1g6t5wZDJif^J7

flag{1RTo8w@&4nK@z*XL}

面具下的flag

本博客所有文章除特别声明外,均采用 CC BY-SA 4.0 协议 ,转载请注明出处!